Phần 2: Các yếu tố bảo mật

Các yếu tố bảo mật A

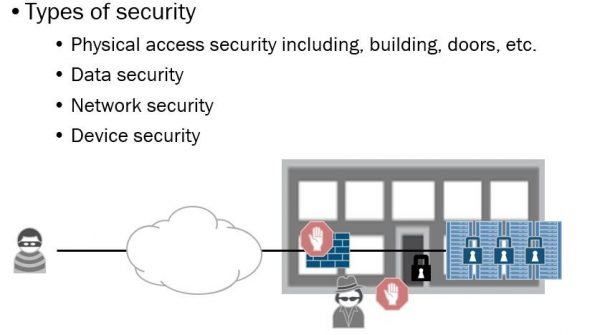

Một số yêu cầu tồn tại để đảm bảo cho hệ thống Trung tâm dữ liệu. Chúng ta có thể phân chia các yếu tố thành các loại sau:

- Phạm vi bảo vệ.

- Phân đoạn.

- Thực thi nội dữ liệu chính sách trung tâm

- Nâng cao khả năng nhận biết và tuân thủ.

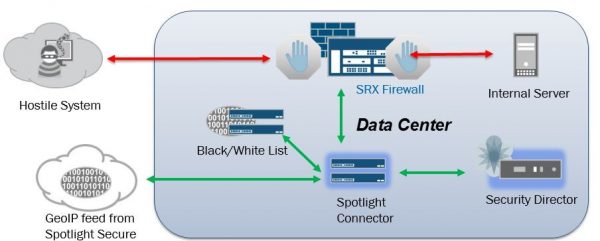

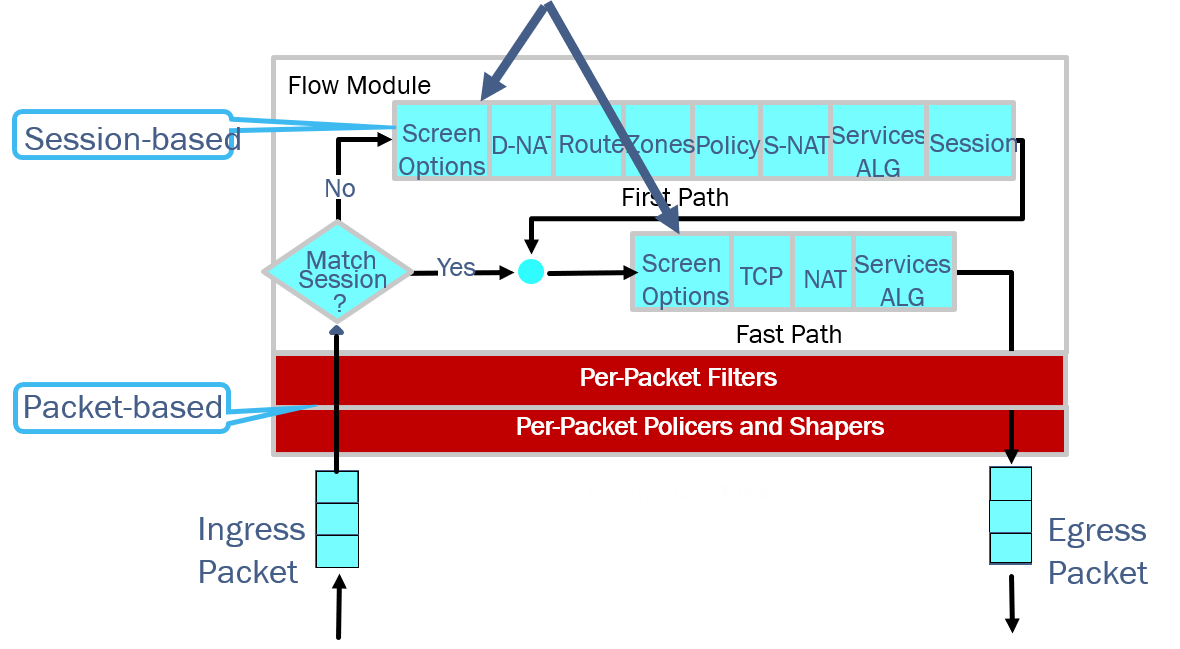

Phạm vi bảo vệ đạt được thông qua bảo vệ trước tấn công từ chối dịch vụ (DDoS), Layer 4 access control, lọc lưu lượng không mong muốn, việc triển khai các IP Security (IPsec) và Secure Sockets Layer (SSL) mạng riêng ảo (VPN), xác thực phiên, cấp quyền và thực hiện gán các cổng truy cập cho các ứng dụng khác nhau. Việc bảo vệ phân đoạn bao gồm khả năng phân loại lưu lượng của ứng dụng, Layer 3 subnet, vùng bảo mật, và áp dụng các chính sách bảo mật khác nhau.

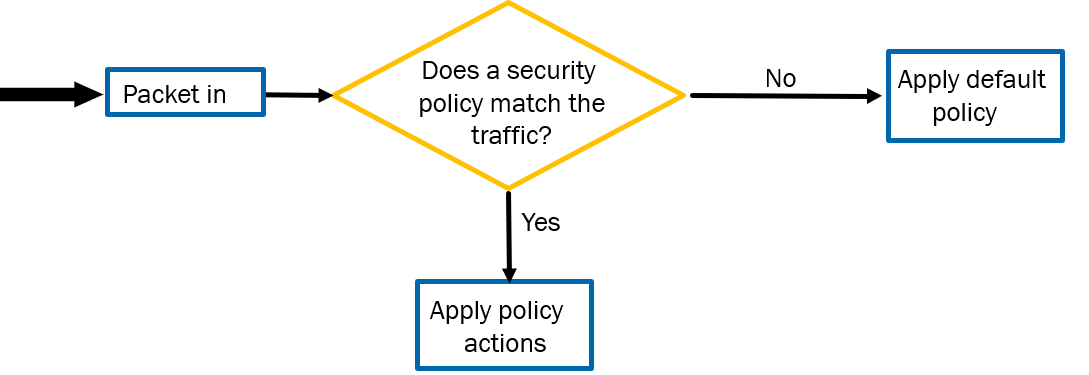

Phân vùng và kiểm soát lưu lượng bằng policy

Các yếu tố bảo mật B

Việc lưu thông dữ liệu nội bộ bên trong hệ thống Trung tâm dữ liệu bao gồm khả năng tạo profile cho lưu lượng nội bộ, trong khi đảm bảo khối lượng lưu thông trên các phân đoạn mạng, xác định cảnh báo và các ngưỡng, và thắt chặt quyền cấp cho ứng dụng.

Việc tăng cường khả năng hiển thị và tuân thủ bảo vệ bao gồm xác định các chính sách an ninh hợp nhất để áp dụng trên tất cả các yếu tố mạng, và khả năng để xem thông tin lưu lượng, khắc phục sự cố các ứng dụng, và tạo các báo cáo lạm dụng và báo cáo phù hợp quy định từ bất kỳ điểm nào trong hệ thống.

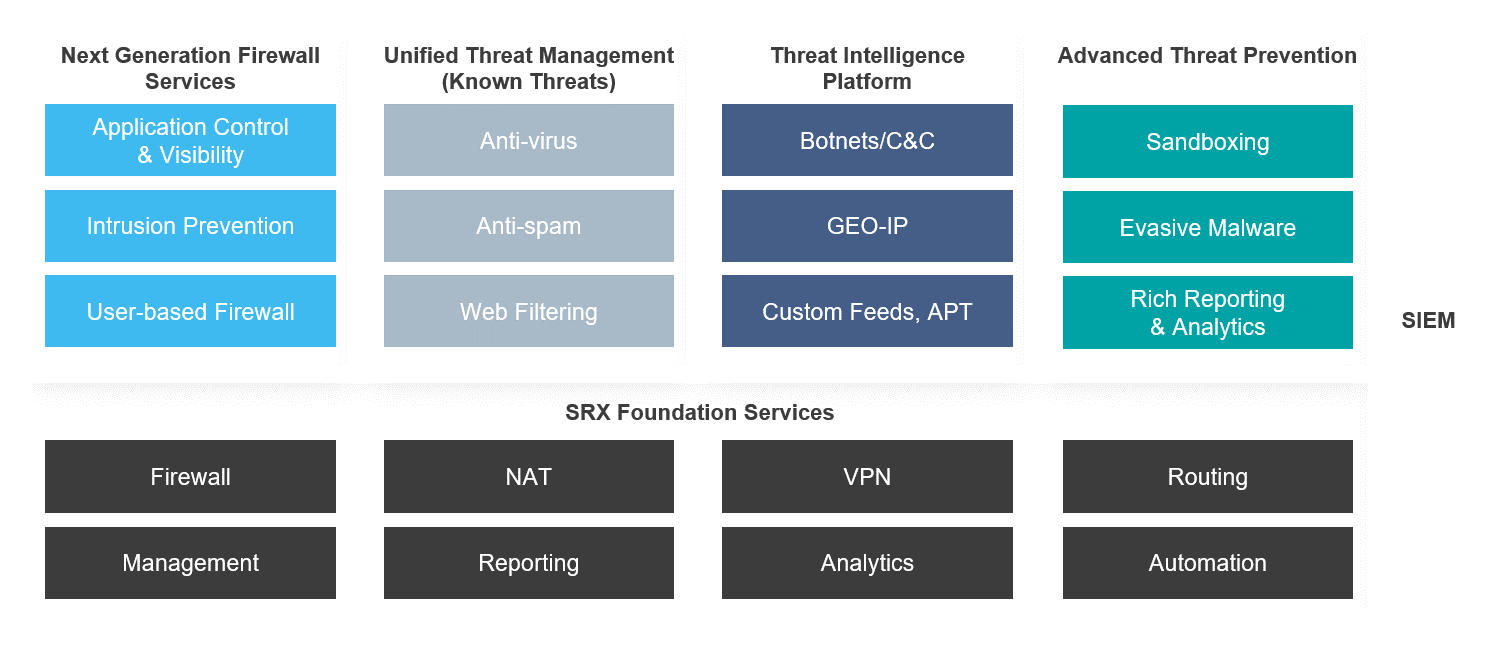

Hệ điều hành Junos (Junos OS) có nhiều tính năng phù hợp với các yếu tố bảo mật được định nghĩa.

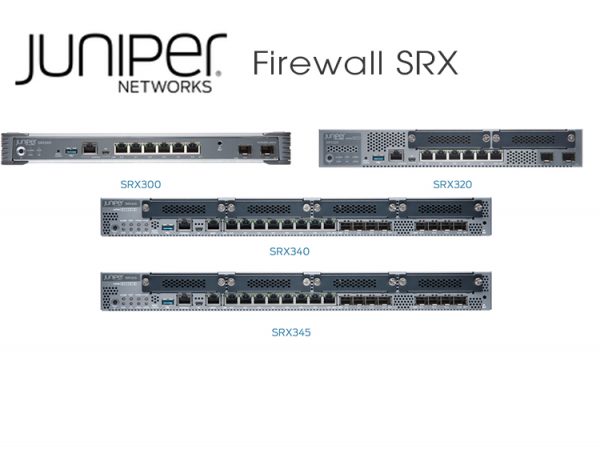

Các tính năng được tích hợp sẵn hoàn toàn như Stateful firewall, IPSec VPN, NAT, định tuyến bao gồm static, RIP, OSPF, BGP, MPLS….

Các tính năng Firewall thế hệ mới (next generation), UTM, Threat và ATP được phân phối theo hình thức mua license hàng năm.

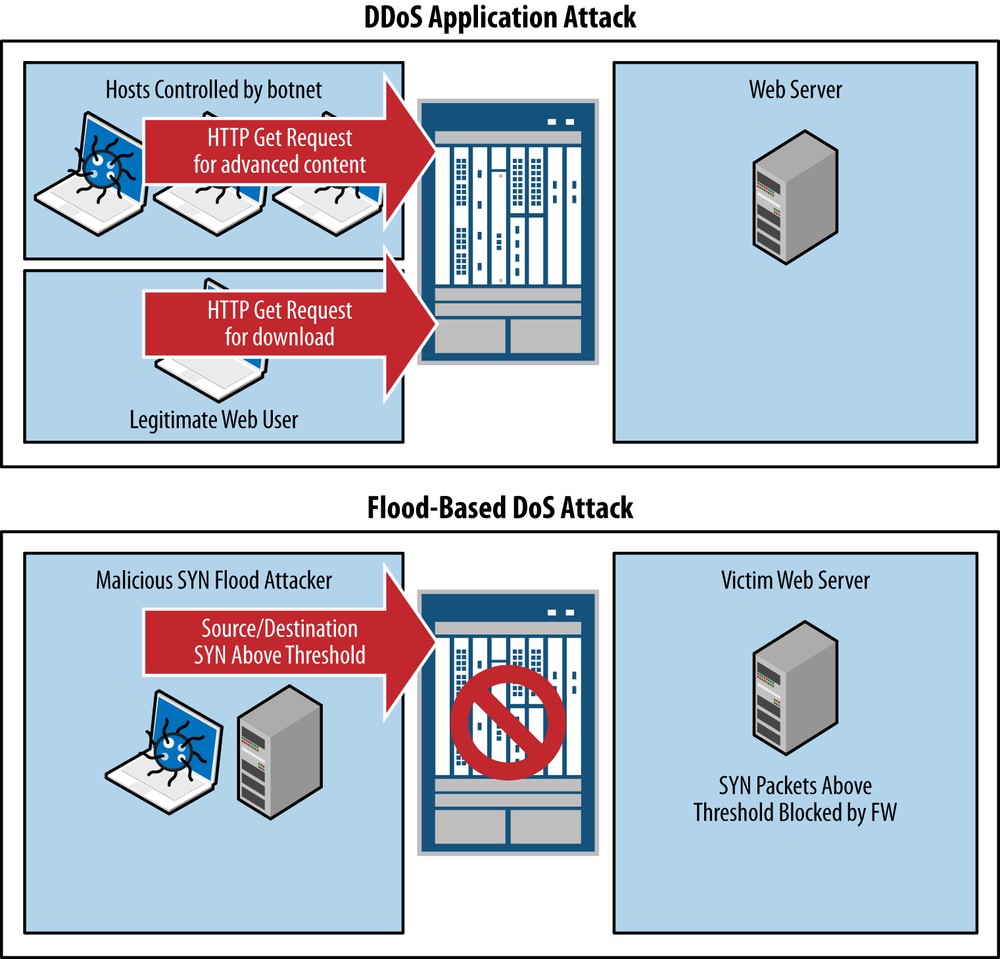

Danh sách sau đây có chứa một số yếu tố chống trinh sát và DDoS:

Các yếu tố bảo mật: Phần 3

· Chống trinh sát, thu thập thông tin về hệ thống mạng:

Để phát động một cuộc tấn công, hacker cần phải thu thập các thông tin về hệ thống sau đó sẽ lên kế hoạch phù hợp để tấn công dựa trên các thông tin thu thập được.

Yếu tố gián điệp, thu thập thông tin nội cũng như tấn công ngay từ bên trong mạng lõi cũng không thể loại trừ.

Yếu tố người dùng luôn là điểm yếu của một hệ thống bảo mật. Việc một người dùng mang laptop hoặc thiết bị di động đã qua sử dụng Internet vào hệ thống nội bộ là hết sức nguy hiểm. Mã độc hoặc các loại virus, malware có thể đã tồn tại trên các thiết bị sử dụng Internet và sẽ lây nhiễm vào hệ thống gây ra các cuộc trinh sát thu thập thông tin từ bên trong cũng như là DDoS ngay từ nội bộ.

Tính năng Screen Options có sẵn trên thiết bị sẽ hỗ trợ ngăn chặn việc trinh sát. Có thể tham khảo điển hình như:

- Dò quét địa chỉ IP

- Dò quét các cổng (port) đang mở.

- Tìm kiếm thông tin IP Options.

- Dò quét phân loại hệ điều hành sử dụng trong hệ thống.

- Ẩn mình, xóa dấu vết cũng như mở backdoor sau khi tấn công.

Ngoài ra Screen Options còn hỗ trợ phòng vệ trước DDoS, điển hình như:

- SYN flood protection giới hạn số lượng gói tin SYN mỗi giây có thể được gửi từ một địa chỉ IP, hoặc đến một địa chỉ IP, giúp bảo vệ mục tiêu, và cũng giúp bảo vệ SRX Series Services Gateway bởi vì sự bảo vệ này được thực hiện trong phần cứng.

- SYN cookie và SYN proxy protection bảo vệ chống lại các cuộc tấn công SYN spoofing. SYN cookie là cơ chế ưu tiên.

- IP session limits hạn chế số phiên có thể được thành lập từ một nguồn IP, hoặc đến một địa chỉ IP đích.

- Screen với nhiều tính năng khác nhau bao gồm bảo vệ mục tiêu trước các đợt DDoS như: invalid flags, Internet Control Message Protocol (ICMP) hay UDP flood protection; ICMP, UDP, hay TCP sweep; IP spoofing, fragmentation v.v.